«Мы сделали однозначный вывод: в этой сети количество сервисов, связанных с киберпреступностью, за год заметно выросло.

Сейчас в сети Tor, конечно, меньше ресурсов, чем в обычном интернете ‑ нам удалось обнаружить около 900 скрытых ресурсов, постоянно находящихся в режиме онлайн. В инфраструктуре сети Tor также существует примерно 5500 коммуникационных узлов (нод), в том числе около 1000 крайних выходных нод. Однако возможность с легкостью создать анонимный и устойчивый форум, торговую площадку или даже командный центр для управления ботнетами привлекает все больше и больше киберпреступников.

Вредоносное программное обеспечениеНе так давно киберпреступники стали активно создавать и использовать ресурсы в сети Tor для размещения вредоносной инфраструктуры и командных серверов. Вначале мы обнаружили банковский троянец ZeuS c модулем, поддерживающим сеть Tor, за ним был Chewbacca и, наконец, совсем недавно наши эксперты обнаружили первого троянца под Android, использующего Tor.

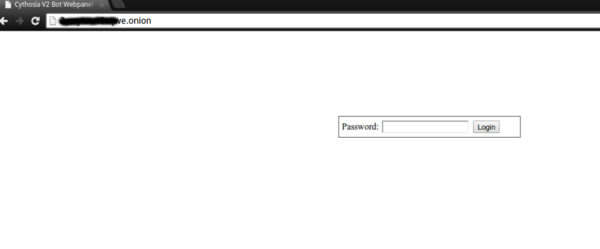

Даже при поверхностном анализе сети легко выявить множество площадок, связанных с вредоносным ПО, – командные сервера, административные панели и т.д.

Размещение командных центров в сети Tor позволяет защитить их от идентификации владельца, внесения в черный список провайдеров и физического выключения.

Панель управления ботнетом CythosiaНесмотря на то, что поддержка сети Tor ‑ это дополнительный труд для разработчиков вредоносного ПО, мы ожидаем, что количество зловредов, поддерживающих эту сеть, будет расти.

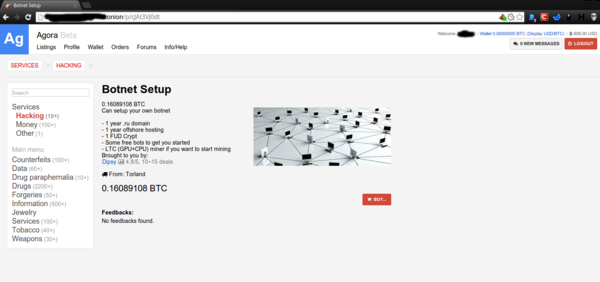

Форумы и торговые площадки киберкриминальной направленности получили в интернете широкое распространение. Большинство из них находятся в свободном доступе, но есть и те, где для получения доступа нужно приглашение от действующего участника, или претенденту нужно самому быть известной личностью в андеграунде. Теперь же появился еще один вариант подобных ресурсов – в сети Tor. Можно сказать, что все началось со знаменитого Silk Road, теперь же в этой сети десятки специализированных онлайн-магазинов по продаже наркотиков, оружия и, конечно же, вредоносного ПО.

Ботнет на продажуУпрощенная регистрация новых участников, всевозможные рейтинги продавцов и покупателей, услуги по гарантированию сделок и дружелюбный интерфейс – стандартные особенности торговых площадок в сети Tor. Обязательным требованием на многих из них является внесение гарантийного взноса (фиксированной суммы) перед тем, как участник начнет операции. Это позволяет отсеить некачественные услуги и разного рода мошенников.

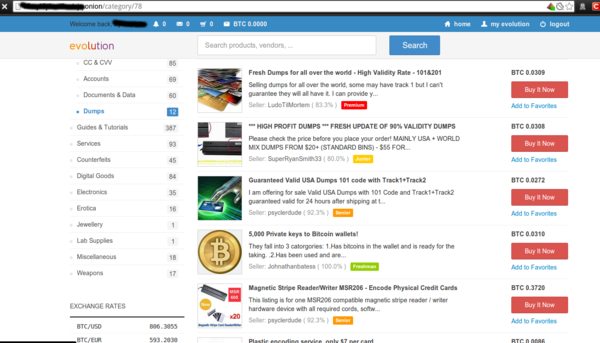

ФинансыОнлайн-магазины кардеров тоже плотно обосновались в сети Tor. Краденные данные предлагаются с возможностями выбора по странам, банкам и т.д. Подобные автоматические сервисы в обычном интернете кардеры критикуют за низкое качество данных, но, вполне возможно, они найдут вторую жизнь в Даркнете.

Предложения не ограничены картами, также предлагаются скиммеры и другое оборудование для кардинга.

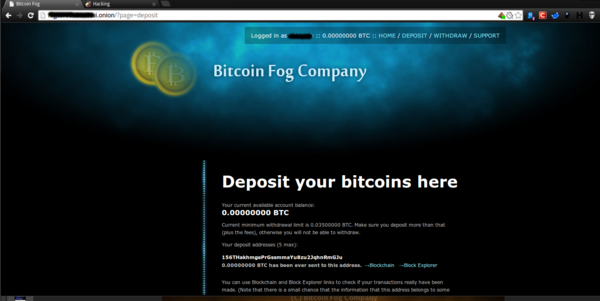

Магазин, предлагающий товары для кардингаСервисы по отмыванию денегПоявление электронной криптовалюты Bitcoin совпало с развитием сети Tor. Биткойны стали играть ключевую роль в финансовых операциях между киберпреступниками. Практически все товары и услуги в андеграунде обеспечиваются этой криптовалютой. В реальном мире практически невозможно установить связь между биткоин-кошельком и его владельцем, однако все транзакции, осуществляемые с помощью биткойнов, прозрачны и публичны. Обладая определенными ресурсами и временем, можно составить схему финансовых операций, выявить важные транзакции, ключевые кошельки и т.д. Именно поэтому в сети Tor появились услуги по отмыванию электронных денег. На таких площадках киберпреступники могут вносить биткойны, полученные в результате незаконной деятельности, и за небольшой процент владельцы отмывочного ресурса разделят деньги на несколько частей и переведут их на множество подконтрольных кошельков, что существенно затруднит возможное расследование финансовых операций.

Сервис по отмыванию электронной валютыВыводы• Количество киберкриминальных ресурсов в сети Tor растет, что, в свою очередь, привлекает все больше киберпреступников в эту сеть.

• Разработчики вредоносного ПО стали активно использовать сеть в своих целях.

• Ресурсы, посвященные кардингу и отмыванию денег, заняли важное место в Даркнете.»